Unter Windows 11 Home ist es leider nicht möglich, über die grafische Oberfläche als Administrator die Gültigkeitsdauer des Passworts eines lokalen Benutzerkontos zu ändern. Das ist in anderen Windows-11-Editionen anders (zum Beispiel in Windows 11 Pro).

Die Lösung mittels Windows PowerShell

Kommen wir ohne große Umschweife direkt zur Lösung – aber nicht ohne einen wichtigen Sicherheitshinweis!

Wichtiger Sicherheitshinweis!

Verwenden Sie immer sicherere Passwörter und niemals dieselben! Ich persönlich halte 16 Zeichen, bestehend aus großen und kleinen Buchstaben sowie Ziffern, für einen guten Anfang*.

*) Diesem Thema werde ich später gerne mal einen eigenen Blog-Beitrag widmen.

Um das Ablaufen des Passworts eines Benutzers zu deaktivieren, nutzt man am besten die PowerShell mit Administrator-Rechten. Hierzu einfach den folgenden Befehl verwenden. Denken Sie hierbei nur daran, „Benutzername“ durch den richtigen Benutzernamen (inkl. Anführungszeichen) zu ersetzen!

Set-LocalUser -Name "Benutzername" -PasswordNeverExpires $trueUm im Gegenzug die aktuelle Standardfunktionsweise wieder zu reaktivieren, lautet der Befehl (wobei auch hier wieder „Benutzername“ wie oben zu ersetzen ist):

Set-LocalUser -Name "Benutzername" -PasswordNeverExpires $falseAktuelle Benutzer-Einstellungen prüfen

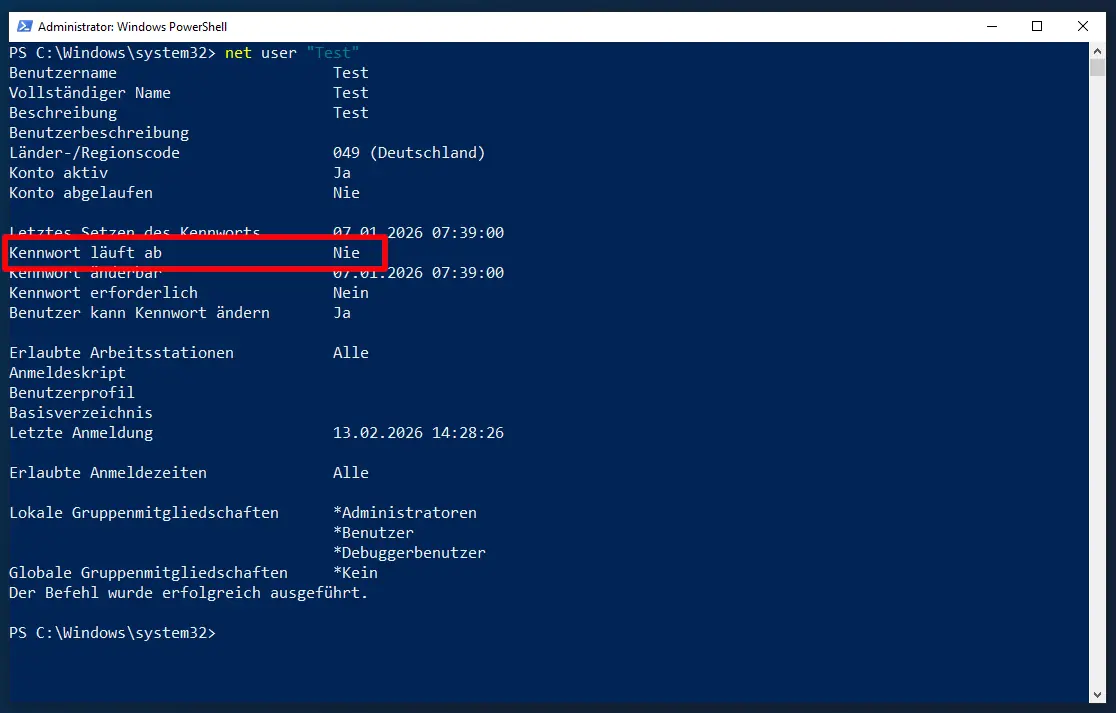

Die aktuellen Einstellungen eines Benutzerkontos können – jeweils als Administrator ausgeführt – sowohl über die PowerShell als auch über die Eingabeaufforderung mit folgendem Befehl ausgegeben werden:

net user "Benutzername"Die Ausgabe sieht dann wie unten abgebildet aus. Im Besonderen finden Sie dann auch, zu welchem Zeitpunkt das Passwort des Benutzers ablaufen wird (s. u. rot umrandeter Bereich); in diesem Beispiel also nie.

Der mögliche Anwendungsfall

Sollten Sie mein Blog zum Zeitvertreib lesen, stellt sich Ihnen jetzt vielleicht die Frage: „Wozu das Ganze?“ Das erkläre ich gerne anhand eines Beispiels aus meiner Berufspraxis.

Gelegentlich richte ich für meine Kunden „Scan-Ordner“ auf ihren Computern ein. Diese dienen als Speicherorte für eingescannte Dokumente von im Netzwerk eingebundenen Scannern (Stichwort: Scan to File oder auch Scan to SMB).

In solchen Fällen ziehe ich es vor, einen dedizierten lokalen Benutzer – den „Scan-User“ – auf dem Ziel-PC anzulegen. Dieser wird auch lediglich dazu verwendet, dass der Scanner mit diesen Zugangsdaten seine gescannten Dokumente im Scan-Ordner ablegen kann. Er erhält somit ein eigenes, entsprechend sicheres Passwort. Damit wird umgangen, dass die Zugangsdaten eines aktiven PC-Benutzers im Scanner gespeichert werden.

Interessanterweise konnte ein Kunde nach 42 Tagen eben nicht mehr in eben jenen Scan-Ordner scannen. Wie sich im Rahmen der Fehleranalyse herausstellte, war das Scannen wieder möglich, nachdem ich das Passwort des „Scan-Users“ erneuert hatte. Meine messerscharfe Schlussfolgerung: Das Passwort verliert offenbar nach 42 Tagen seine Gültigkeit, sodass der Scanner nicht mehr auf die Freigabe zugreifen und die gescannten Dokumente dort ablegen konnte.

Eine Prüfung mittels des oben bezeichneten Befehls net user „Scan-User“ brachte dann auch die notwendige Gewissheit.

In diesem konkreten Fall habe ich also obige Lösung angewandt. Somit wird verhindert, dass die nun eingetragenen Zugangsdaten automatisch nach 42 Tagen ihre Gültigkeit verlieren und die gescannten Dokumente ihre Bestimmungsort nicht erreichen.